Introducción

Introducción

En el artículo de hoy, vamos a hablar sobre una de las herramientas más conocidas para análisis web: Owasp Zap.

Owasp Zap es una herramienta increíble, muy versátil y es usada prácticamente en cualquier auditoría. Es un proyecto de código abierto cuyo líder es Simon Bennetts, realizado en Java, lo que supone que se pueda ejecutar en cualquier plataforma; en mi caso, las pruebas serán llevadas a cabo en Kali Linux.

Descargar OWASP Zed Attack Proxy

Podemos descargar la herramienta desde Github. Hay versiones para Windows, Linux y Mac.

Hay una versión cross-platform para Linux, que es la que recomiendo:

De todos modos hay distribuciones como Kali Linux la cual ya trae instalado Owasp.

Una vez descargado Owasp, accederemos al directorio /usr/share/zaproxy y luego listaremos:

![]()

Aquí podemos encontrar las librerías que utiliza, los filtros, los lenguajes…

Los archivos que nos interesan son “zap.sh” para poder ejecutar owasp desde plataformas linux y zap-2.7.0.jar para poder ejecutarlo desde cualquier sistema operativo

Para arrancar desde el .jar:

![]()

java -jar zap-2.7.0.jar

Para arrancar desde el script:

![]()

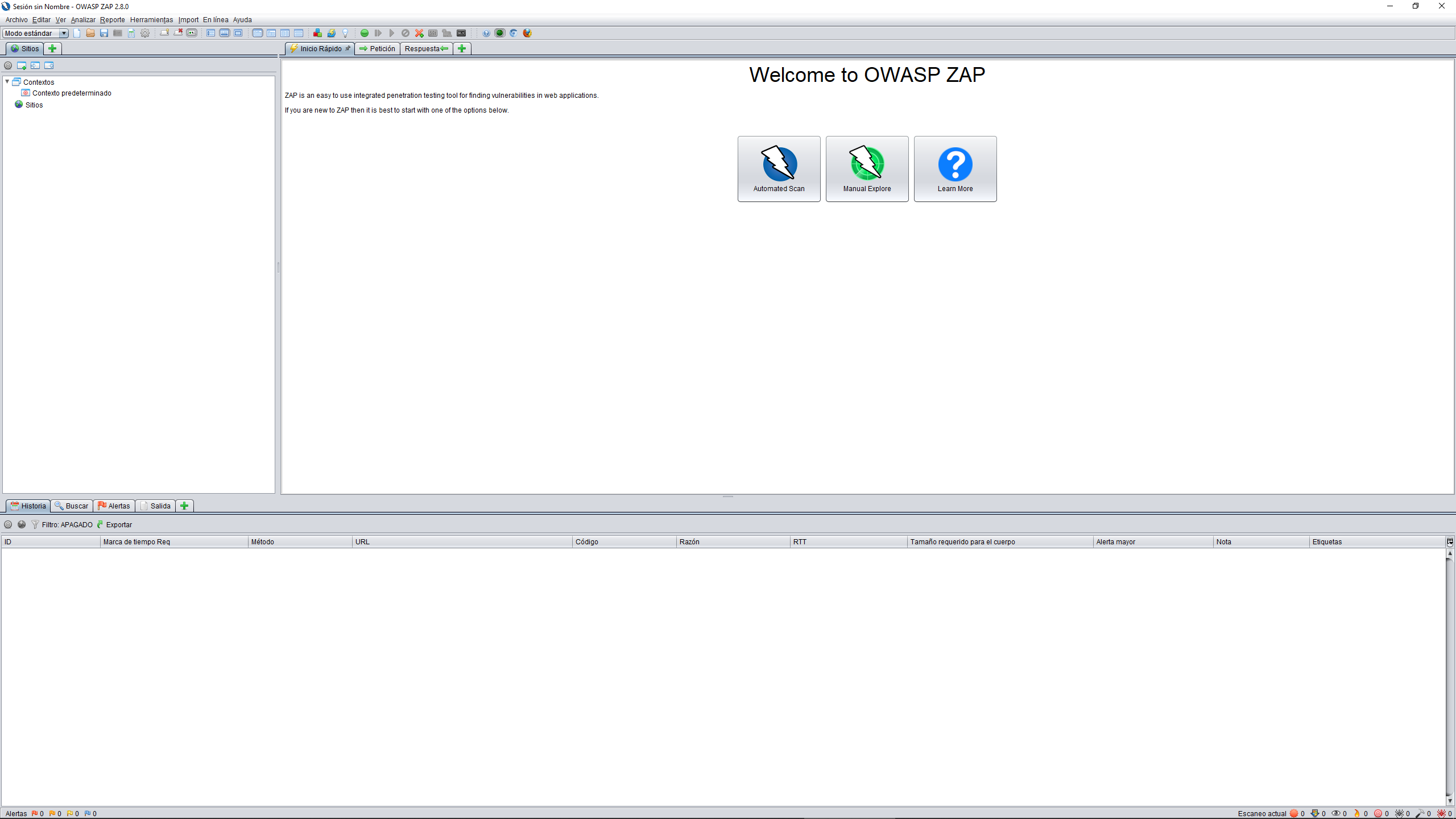

Conociendo la interfaz

Una vez que hemos arrancado Owasp, nos encontraremos con una interfaz muy intuitiva y sencilla de usar:

En el campo “URL to attack” introduciremos la url de la web que queramos escanear.

Al igual que en el tutorial de nmap, vamos a hacer las pruebas a la web de nmap.

Es fundamental especificar el protocolo, es decir si la página que queremos auditar se conecta por http o por https. Si únicamente ingresamos el nombre de la web, nos dará este error:

Con esto terminamos la introducción a Owasp Zap, en próximos artículos trataremos aspectos más avanzados.

Un saludo

DiegoAltF4

Inicio

Deja una respuesta